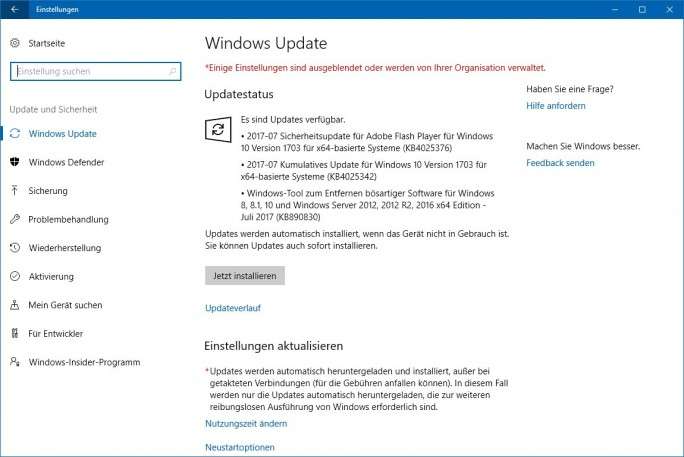

Microsoft hat am monatlichen Patch-Dienstag wieder Sicherheitspatches für eine Palette verschiedener Produkte veröffentlicht. Ausgeliefert werden Fixes für 57 Fehler, darunter 19 als kritisch eingestufte Schwachstellen, die von Angreifern potentiell ausgenutzt werden könnten.

Einige der kritischen Lücken erlauben Remotecodeausführung, ohne eine Mitwirkung des Nutzers vorauszusetzen. Im Juli behoben werden Sicherheitslöcher in Internet Explorer, Microsoft Edge, Microsoft Windows, .NET Framework, Microsoft Exchange Server, Adobe Flash Player, Microsoft Office , Office -Services sowie Web-Apps

Wenig überraschend geht es auch wieder um den allgegenwärtigen Adobe Flash Player, der aufgrund seiner großen Verbreitung weiterhin ein beliebter Angriffsvektor ist. Adobes proprietäre Software fällt seit Jahren durch immer neue Sicherheitslöcher auf, die Attacken über Exploit-Kits erlauben, die praktisch jedermann einsetzen kann.

Schwachstellen auch im Adobe Flash Player

Adobe hat Updates für Flash Player veröffentlicht, um Schwachstellen zu beheben, die einem Angreifer zur vollständigen Kontrolle eines anfälligen Systems verhelfen könnten. Die Aktualisierungen stehen nicht nur für Windows, sondern auch für macOS, Linux und Chrome OS bereit. In einem Sicherheitsbulletin rät Adobe Nutzern von Windows, macOS und Linux dringend zur schnellstmöglichen Aktualisierung auf die Desktop-Runtime von Flash Player auf Version 26.0.0.137.

Eher überraschen könnte, dass auch Microsofts Augmented-Reality-Brille HoloLens von einer schweren Sicherheitslücke betroffen ist. „Eine Anfälligkeit für Remotecodeausführung besteht, wenn HoloLens Objekte im Arbeitsspeicher unkorrekt ausführt“, informiert Microsoft zur Schwachstelle. „Ein Angreifer, der diese Schwachstelle erfolgreich ausnutzt, könnte die Kontrolle eines betroffenen Systems übernehmen. Ein Angreifer könnte dann Programme installieren, Daten betrachten, verändern oder löschen. Auch könnte er neue Konten mit vollen Benutzerrechten erstellen. Um diese Schwachstelle zu nutzen, müsste ein Angreifer ein besonders präpariertes WLAN-Packet senden.“

Tipp : Wie gut kennen Sie Windows? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de.

So lassen sich Risiken bei der Planung eines SAP S/4HANA-Projektes vermeiden

Leave a comment